La ciberseguridad cada vez se hace más relevante dentro de las instituciones y el hogar. Con la hiperconectividad que se catapultó con la pandemia, los delincuentes digitales también se multiplicaron y están aprovechando las debilidades en seguridad digital para lanzar ataques a todo tipo de organizaciones y, así ellos obtener un beneficio económico.

Las organizaciones más pequeñas o menos preparadas, tecnológicamente hablando, son las principales víctimas de estos ataques informáticos, teniendo un costo a veces irreparable para la institución.

Por esta razón, queremos darte los principios básicos que te ayuden a crear medidas mínimas de ciberseguridad. De esta manera, proteger los entornos de trabajo remotos, presenciales y personales.

-

Capacitación: Primer cortafuegos.

Muchos profesionales de la informática afirman que el primer cortafuegos (firewall) ante un ciberataque es el recurso humano, ya que, si no se toma las precauciones mínimas, se elimina un alto porcentaje de las vulneraciones efectivas por parte de los delincuentes digitales.

No des por hecho que tus colaboradores o tu equipo lo sabe o está tomando medidas particulares: comparte el conocimiento. Si no tienes certeza de cómo iniciar , escríbenos y te asesoramos

-

Contraseñas seguras: no es una opción, es obligatorio.

Un estudio de NordPass indica que por 5 años consecutivos la contraseña “123456” es la más usada a nivel mundial y el 2021 más de un millón de personas la siguen usando. Un ciberdelincuente usará esos datos para intentar robar información confidencial.

Para establecer contraseñas seguras, te recomendamos: un mínimo de 16 caracteres, con letras mayúsculas y minúsculas, números y algún carácter especial. Algunas recomendaciones de los expertos es colocar una frase que no tenga sentido, por ejemplo: «El pantalón de lechuga es morado los viernes». Aplicando la sugerencia completa sustituimos la vocal «o» por ceros y las letras «l» por signo de admiración. La contraseña quedaría: «E! Panta!0n de lechuga es m0rad0 !0s viernes».

Adicionalmente, sugerimos cambiar las claves al menos cada 3 meses y no usar la misma para las diferentes plataformas digitales. Esto evitará que lleguen a las cuentas de la organización o personales cuando otros sitios sean vulnerados.

DATOS CURIOSOS

-

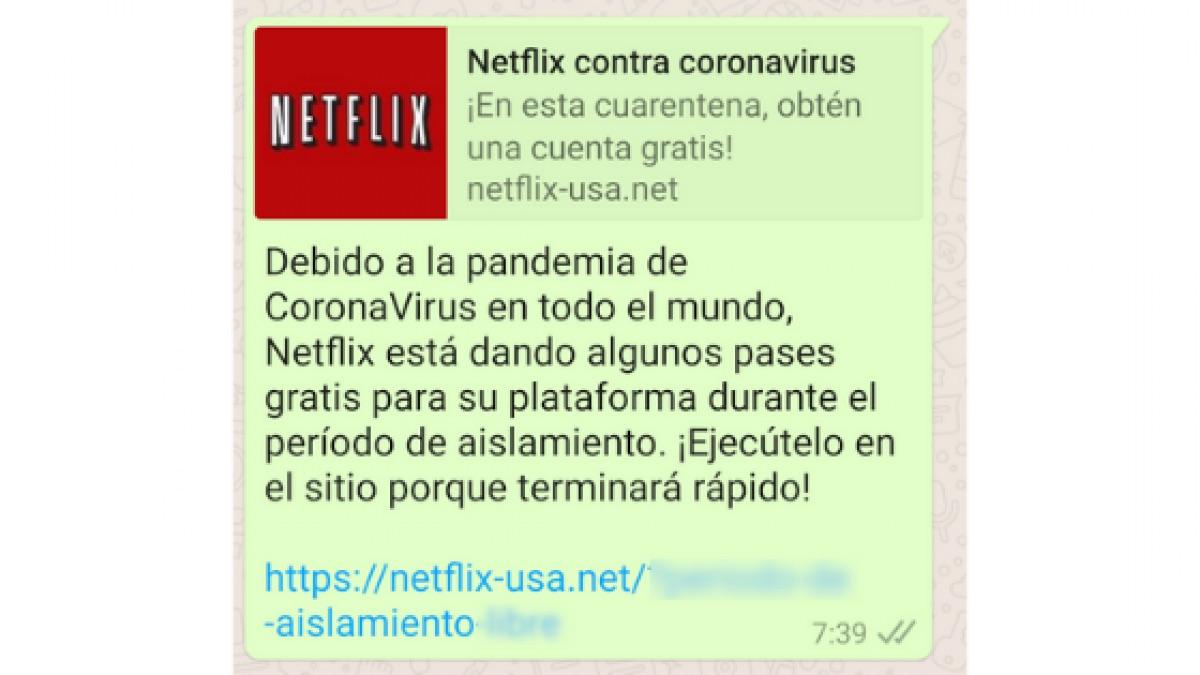

Aprende y enseña a reconocer el Phishing.

El término “phishing” se usa por su semejanza con el verbo en inglés para «pescar». Es el método más común que utilizan los ladrones digitales para atrapar a los usuarios mediante correos engañosos y fraudulentos. Estos correos, generalmente, imitan a algún remitente de confianza (banco, tienda, proveedor, etc.) e invitan al usuario a descargar un adjunto o hacer clic en un enlace donde les solicitará información sensible.

Algunas recomendaciones para reconocer el phishing son:

- Leer bien antes de hacer alguna acción. Los correos de phishing generalmente están mal escritos o tienen alguna imagen que no está acorde a la que estamos acostumbrados. Si tienes dudas ¡No lo abras!

- Por muy inocente que se vea, no hagas clic en ningún enlace que no tenga una justificación. Recuerda que siempre el remitente en un mensaje tiene que ser de confianza y explicar por qué te está enviando ese hipervínculo. Si tienes dudas ¡No lo abras y confirma por otro medio con el remitente!

- No descargues archivos que no hagan lógica para el trabajo diario. Al igual que el hipervínculo, el remitente debe explicar lo que te está enviando. De lo contrario, contáctale para preguntarle sus motivos antes de descargarlo.

Todo correo que no hayas detectado como posible fraude, repórtalo como spam en tu cliente de correo. De esta manera contribuyes con los administradores de correos para que estos cada vez más filtren de mejor manera posibles spam y ataques con phishing.

-

¡Respalda! El ransomware es real.

Por su definición en inglés, el ransomware se refiere al secuestro de información por parte de los delincuentes digitales para luego pedir una recompensa por devolverla.

El ransomware puede iniciarse con un correo phishing donde el usuario descarga un malware o entrada servidores por puertos no blindados. En todo caso, el ciber secuestrador encripta toda la información del equipo o servidor impidiéndote acceder a ella. Luego solicita un rescate (generalmente en criptomoneda) para otorgar al usuario la contraseña que desencripte los datos.

Algunas recomendaciones para protegerte de un ransomware son:

- Mantener los sistemas operativos (Windows, iOS, Android) de todos los equipos actualizados.

- Crea respaldos en la nube y en discos sólidos de manera recurrente de toda la información sensible que tengas como datos de donantes: tarjetas de crédito, usuarios y contraseñas, direcciones físicas, teléfonos, etc.

- Contrata programas de antivirus tanto para equipos particulares como para servidores y actualízalos constantemente.

En el caso de sufrir un secuestro de información, la recomendación es nunca pagar recompensas al secuestrador. Las razones para no hacerlo son: porque es un delito y porque nunca hay garantía de que devuelvan las contraseñas o no lo hagan nuevamente.

-

Protege los dispositivos móviles.

En esta época en la que la civilización está hiperconectada, es tradicional que las organizaciones se preocupen por proteger los equipos de escritorios, laptops o desktops. Sin embargo, cada vez más se interactúa con el trabajo a través de los teléfonos celulares y éstos no están siendo protegidos.

Si tu equipo va a consultar el correo electrónico, calendario, contactos, CRM u otras aplicaciones desde su dispositivo móvil, es preciso que se tomen en consideración lo siguiente:

- Establecer contraseñas para desbloquear el teléfono. Preferiblemente la autenticación de 2 niveles (2AF) Por ejemplo, huella y un pin numérico.

- Limitar las aplicaciones asociadas a la organización no tengan arranque automático, sino que tengan autenticación.

- Instalar antivirus para teléfonos celulares.

Si quieres comprar algún antivirus te recomendamos visitar el sitio web de Makaia, organización que provee softwares con descuento para el tercer sector en 15 países de Latinoamérica

En una sociedad conectada desde varios dispositivos (hasta una aspiradora robot o cafetera), por lo que cada vez se está más expuesto. Expertos en ciberseguridad cambian la frase: «si sufres un ataque», por «cuando sufras un ataque» porque a todos en algún momento nos tocará. Es mejor estar preparado.

Si deseas más información de cómo proteger a tu organización o deseas capacitar a tu personal sobre estos temas, no dudes en contactarnos.

Aprender más:

Si quieres profundizar en este tema, te recomendamos…

- Curso «Ciberseguridad 101 – Cómo convertirse en un contrafuegos humano» de Techsoup

- Curso «Fundamentos de Ciberseguridad: un enfoque práctico» del BID

- Publicación «Revolución digital en lo social» de la Asociación Española de Fundaciones

Autor: Marianella Santiago

Coordinador de Innovación y Voluntariado